Infra Loulou · technique

Le socle technique

Un serveur dédié chez Hetzner, Proxmox VE, VM Ubuntu 24.04 et Docker pour isoler les services ; le domaine louloutech.fr pour les accès ; une séparation claire entre usages courants, applications maison et couche d’administration.

Matériel & hyperviseur

L’architecture s’appuie sur un matériel orienté fiabilité et charge parallèle : CPU polyvalent, mémoire ECC, stockage NVMe en redondance. L’hyperviseur Proxmox VE permet de isoler les machines virtuelles ; le conteneurisation Docker prend le relais à l’intérieur des VMs pour les services open source.

| Composant | Valeur |

|---|---|

| Modèle CPU | AMD Ryzen 7 3700X (8 cœurs, x86_64) |

| Mémoire | 4 × 16 384 Mo DDR4 ECC |

| Stockage | 3 × SSD NVMe 1 To en RAID 5 |

| Hyperviseur | Proxmox VE |

| Usage principal | Virtualisation, services web, bases, supervision, IA locale |

| Système (VMs) | Ubuntu 24.04 — stable, conteneurs, charge IA locale |

Services utilisateurs — open source

Ces services tournent dans des VMs dédiées, souvent sous Docker. Chaque accès est protégé par des mots de passe forts, gérés via un gestionnaire de mots de passe. Objectifs : centraliser les outils, exposer proprement le nécessaire, s’appuyer sur du logiciel libre maintenu.

| Service | Description | Usage principal |

|---|---|---|

| Miniflux | Agrégateur RSS minimaliste | Veille technologique |

| Flightlog | Carnet de vol en ligne | Suivi et archivage de vols |

| Ghostfolio | Suivi de portefeuille (actions, ETF, crypto) | Analyse de portefeuille |

| Snappymail | Webmail léger | Consultation des boîtes mail |

| Lets-Chat | Messagerie instantanée auto-hébergée | Échanges internes rapides |

| Docmost | Wiki collaboratif | Documentation et base de connaissances |

| OpenLLaMA | IA locale | Chats confidentiels, intégration maximale sur le serveur |

| Cryptgeon | Notes / fichiers chiffrés en un clic | Partage d’informations sensibles |

Services personnels développés

Applications conçues et maintenues personnellement (dont avec Cursor), tournant en continu sur des VMs dédiées et intégrées au même écosystème réseau et système.

| Service | Description | Rôle |

|---|---|---|

| Portfolio | Profil, compétences, projets | Vitrine professionnelle |

| Log de navigation | Saisie des paramètres, export fichier PDF | Archivage et documents de vol |

| Bot de trading | Automate crypto, API tierce | Trading algorithmique — non exposé sur le web, administration uniquement par SSH |

| Passion Photos | Galerie photo | Partage de photographies personnelles |

| Home | Page d’accueil protégée | Centralisation des liens vers tous les services |

Bot de trading : il s’appuie sur une API d’un service tiers, n’est pas exposé sur le web, et est administré uniquement en SSH. Il peut acheter/vendre des crypto-actifs sur la plateforme et suivre l’actualité pour affiner la stratégie ; il ne peut pas envoyer des fonds vers un autre compte ni effectuer d’achats hors plateforme — la gestion de trésorerie reste côté plateforme sécurisée.

Services administrateur — cœur de l’infra

Couche indispensable à la disponibilité : supervision, messagerie, exposition TLS, sécurité réseau, données, virtualisation, accès distant, et la future brique IA + automatisation pour l’exploitation.

| Service | Rôle | Fonction principale |

|---|---|---|

| Zabbix | Supervision | Surveillance des VMs, ressources et services |

| Grafana | Visualisation | Tableaux de bord et graphiques |

| Stalwart | Messagerie | Serveur mail auto-hébergé |

| Caddy | Web / reverse proxy | TLS, routage des services |

| CrowdSec | Sécurité | Détection / prévention d’intrusions (IDS/IPS) |

| Docker | Conteneurisation | Isolation et disponibilité des applis dans les VMs |

| Proxmox VE | Virtualisation | Hyperviseur, gestion des VM |

| MySQL / PostgreSQL | Bases | Données applicatives sur VM dédiée |

| SSH | Administration | Accès distant sécurisé par clés |

| Bot d’administration | Automatisation | Telegram, actions système — dialogue via API Google Gemini (bêta), pas le LLM local |

| LLM local | Intelligence artificielle | OpenLLaMA, usages confidentiels, expérimentations sur VM dédiée — distinct du bot |

| Serveur MCP (VM) | Orchestration / outils | MCP ; services connectés ; dialogue avec Claude (Anthropic) pour piloter et enchaîner — distinct du LLM local et du bot Gemini |

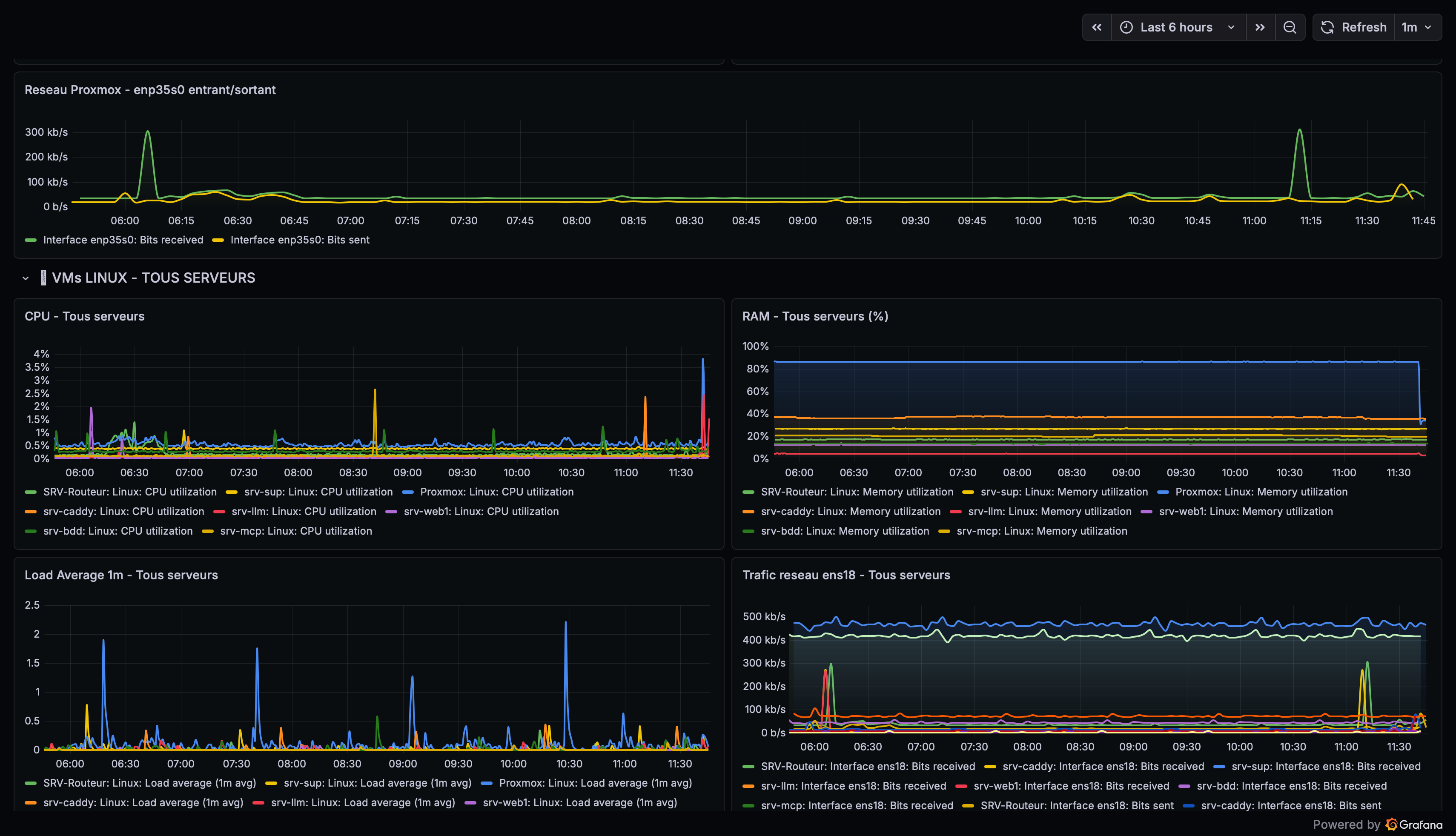

Supervision & observabilité

Zabbix collecte les métriques système (CPU, RAM, disque, réseau) et l’état des services sur chaque VM. Grafana centralise la visualisation ; des alertes Telegram ferment la boucle pour réagir vite. L’objectif : passer d’une maintenance subie à une gestion proactive.

Sécurité

- CrowdSec : analyse des journaux, décisions de blocage automatiques.

- SSH : authentification par clé, mot de passe et Google Authenticator — les trois sont requis ; sinon pas de connexion.

- Caddy : chiffrement TLS des services exposés.

- Telegram : 2FA et clé d’accès pour limiter l’usurpation sur le bot d’administration.

Automatisation & contrôle (aperçu)

Le bot d’administration (développé avec Cursor) s’interface avec Telegram, l’API Google Gemini pour le dialogue et l’orchestration des réponses, et des actions système encadrées — il ne s’appuie pas sur le LLM local (VM dédiée) pour cette fonction. Fonctions visées : actions à distance, supervision simplifiée, rapports d’état. Il est en bêta sur un serveur isolé. Garde-fous : utilisateur système à droits stricts ; copie avant modification sensible ; confirmation pour commandes dangereuses ; rapport après action ; journalisation et sauvegarde des interactions. Production uniquement après maturité et tests stricts.

« Un grand pouvoir implique de grandes responsabilités. » — Spiderman, Peter Parker

Maintenance

Mises à jour des OS des VMs, des conteneurs et des applis open source : planifiées et testées sur environnements isolés avant production, pour limiter les interruptions tout en corrigeant les vulnérabilités et en intégrant les évolutions.

Sauvegardes

Données critiques : sauvegardes automatisées par scripts et snapshots Proxmox, avec réplication vers un VPS distant (lui aussi durci). Objectif : continuité, protection contre la perte de données, restauration rapide.

Budget

Ordre de grandeur global : environ 80 € / mois tout compris (hébergement, domaines, services associés). Un budget assumé au regard de la stabilité, de la sécurité et de la flexibilité obtenues.

Objectifs par couche (rappel)

Open source : centraliser les outils personnels, exposer proprement, s’appuyer sur du maintenable, isoler et protéger les accès.

Personnel : justifier les choix performance / sécurité / disponibilité par des services que je maîtrise de bout en bout.

Administrateur : disponibilité, supervision centralisée, sécurité globale, automatisation prudente, administration à distance maîtrisée.